Kommentare zu folgendem Beitrag: Double Dragon & China hacken unsere Forschungsergebnisse

Die Vorgehensweise ist derweil wie immer: Die Kriminellen geben sich als US-Agentur oder Behörde aus und versuchen so mit Phishing-E-Mails an Daten und Informationen zu gelangen.

Ich höre die USA grade sagen: „mimimimiimiimimiii!“

Anscheinend hapert es bei US-Behörden und vor allem Forschungseinrichtungen einfach mal an Cybersicherheit !

So oft, wie in den USA in der letzten Zeit bekannt wurde, dass durch irgendwelche billigen Maschen eine Cyberattacke mit entsprechendem Ergebnis erfolgreich durchgeführt werden konnte, ist doch nicht mehr der Normalzustand?!

„Die COVID-19-Pandemie hat ruchlosen Akteuren und Cyberkriminellen eine einzigartige Möglichkeit eröffnet“ , sagt ein „hoher Beamter der Trump-Regierung“ laut CNN.

Ich glaube, die Trump-Regierung hat einfach klar den Überblick verloren und plappert mittlerweile den gleichen Dünnschiß nach, wie ihr Oberhaupt…

Sollen die alle mal dem Vorschlag ihres Präsidenten nachkommen und Desinfektionsmittel trinken…

Würde mich nicht wundern, wenn uns mit dem Impfstoff für die Masse aus Chinesien was untergejubelt wird.

Das die immer noch nicht geschnallt haben keine Katzenphotos in E-Mails zu öffnen ![]()

Aber das Land mit den meisten Toten durch COVID-19 sollte ein Interesse an einem Impfstoff haben.

Ich lese dort wieder Industriespionage traurig das es um Geld anstatt um Menschenleben geht.

Es gibt doch keinen besseren Grund seine Forschungsdaten zu teilen um schnellst möglich einen Impfstzoff zu erhalten.

Ich schmeiß mich weg der hohe Beamte der Trump Regierung schickt bestimmt noch mit Siegelstempel und Wachs seine Briefe und hat keine Ahnung.

Phishing-E-Mails ohne Worte wie bei Rentnern die Enkelmasche.

VIP ich hab da mal eine Frage.

Wie würdest du das Problem Phishing-E-Mails in Unternehmen etc. angehen?

Ich frage mich wenn ich Daten habe auf die kein anderer Zugriff haben soll warum ich es als Unternehmen zulasse E-Mails zu empfangen oder zu schreiben auf Geräten die potenziell auf die Daten zugreifen können?

Wenn wir jetzt mal das Beispiel von dir hier nehmen, müsste man das Vorgehen grob in zwei Szenarien unterteilen.

- Vermeiden, dass solche und andere schadhaften Emails bis zum internen Netzwerk vordringen können!

- Das was reinkommen sollte (100% Secure gibts da einfach nicht!), darf sein gewolltes Ziel im Intranet nicht erreichen!

Wenn es meine Firma wäre, wüßte ich genau, wie ich diese beiden Punkte als Admin umsetzen könnte! Dann hätte ich aber auch gleichzeitig das technische Wissen und das Verständnis dafür, gepaart mit dem Willen, die Gelder dafür freizusetzen! ![]()

Das es heutzutage so ist, wie man es nun mittlerweile täglich lesen kann mit erfolgreichen Angriffen. Spionage etc. ist doch ein hausgemachtes Problem der Unternehmen selber. Das es so etwas wie Phishing usw. schon immer gab, ist ja nichts wirklich neues. Aber die Firmen haben in den letzten Jahren gemeint, fortschrittlich zu handeln und parallel wirklich den letzten Cent sparen zu können, indem überall die internen IT-Abteilungen outgesourced wurden, die Technik in die Cloud gepackt wurde etc. pp.

Dadurch wurde eigentlich nur erreicht, dass im Bezug auf Sicherheit vieles aus den Augen verloren wurde, was sich die pösen Puben zu nutze machen und mit teilweise uralten, banalen Aktionen ihr kriminelles Ziel erreichen können!!

Es gibt z.B. Statistiken darüber, dass in Firmen, die eine funktionierende interne IT und ein angemessenes Budget dazu haben, diese Leaks erst gar nicht passieren bzw. nicht solche Schäden anrichten…

Aber jut…das sind halt die negativen wirtschaftlichen und politischen Firmenentscheidungen. Um es mal rein praktisch durchzuspielen, nehme ich die beiden genannten Szenarien:

zu 1. Vermeidung von schadhaften Mails und ähnlichen Attacken:

- Die IT, das Fachwissen, die Hardware wird wieder ins Firmennetz zurückgeholt

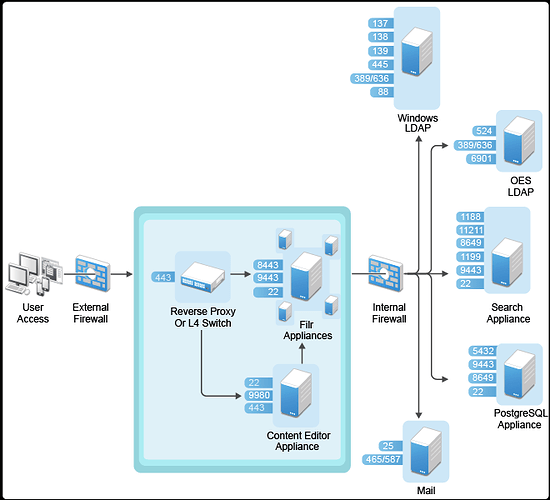

- Die Email-Server kommen zurück aus der Cloud ins Intranet, dort in eine DMZ. Die Demilitarisierte Zone wird über Hardware-Firewall und Einsatz von Proxy-Kaskaden vom Internet abgeschottet. Ungefähr so:

- Verbindungen von aussen durch befugte Mitarbeiter oder Techniker der IT nur über spezielle SSO-Clients! Ein SSO-System setzt darauf, dass ein Benutzer immer genau eine einzige physische Identität im Netzzwerk besitzt! Authentifizierung des Zugangs nur über zertifikatsbasierte Benutzer-Anmeldung in einer Active Directory oder vergleichbarem.

- Die DMZ als Blase beherbergt die sicherheitsrelevanten Maschinen (Server, Email-Server, DCs, Storages wie NAS oder SAN usw)

- Vorfilterung des Email-Verkehrs über Firewall-Regeln, dynamisch aktualisierte IP-Tables

- Aufbau eines sogenannten Sandbox-Systems

- Filterung final durch diverse IDS und IPS-Systeme. Als Intrusion-Prevention-Systeme (kurz: IPS) werden Intrusion-Detection-Systeme (kurz: IDS) bezeichnet, die über die reine Generierung von Ereignissen (Events) hinaus Funktionen bereitstellen, die einen entdeckten Angriff abwehren können.

- etc. pp. Ich mach hier einen Break…führt sonst zu weit, muß noch schlafen heute!!

zu 2. Verteidigungsstrategie im internen Netzwerk (ausserhalb der DMZ):

- Umbau des internen Netzwerks (LAN) zu einem echten Intranet, wobei Intranet definiert wird nach Aufgaben, Sicherheit, Effizienz, Kommunikation. Intranet kann jederzeit mit einem Extranet erweitert werden zum Bsp. zur Kundenkommunikation

- Aufbau und Pflege einer hierarschichen Struktur nach Art einer Active Directory o.ä. inklusive Benutzerverwaltung und Geräteverwaltung

- Sämtliche Server, wie Datenbanken, Storages, Webserver, Domänencontroller usw. werden alle nur noch virtualisiert eingesetzt auf qualitativ hochwertigem Blech (alles unterhalb eines Blade-Servers ist Kernschrott). Die Virtualisierung ist ausgelegt auf Performance, Desaster-Recovery und läuft unter VMware und div. Orchestratoren (inkl. eigenständiger Rechte / Sicherheitsverwaltung.

Das ganze mit einem Rescue-System als zweite Recovery-Instanz z.B. mit einer VEEAM-Backup Lösung - Nun kommen wir zu deiner Frage von oben:

Das ganze Intranet mit seinen standardmässigen Benutzern wird nur noch über sogenannte Terminals als virtualisiertes Kiosksystem im Büro arbeiten - je nach Abteilung, Sicherheitsberechtiguing und Aufgabengebiet auch noch über angepasste Hardware auf den jeweiligen Clients

-

Das bedeutet, dass Benutzer nichts mehr auf dem Rechner vor sich speichern…die Abteilungen können auf zentralen Anwendungen auf zentralen virt. Servern zu Hunderten und Tausenden parallel arbeiten.

Zugang zum Internet für die Benutzer erfolgt nur noch über einen neuralgischen Punkt (Reverse-Proxy mit Webserveranwendungen)

Der Webknoten befindet sich wieder mit in der DMZ. Selbst wenn die dolle Tippse einen falschen Link anklickt in einer Mail, passiert da gar nichts!

Durch das erwähnte Berechtigungssystem für User / Computer kann auch nur derjenige wirklich das anstellen an seinem Arbeitsplatz, wofür er berechtigt ist! Also KEINE Zugriffe auf Daten. die nicht in seinem Bereich liegen! -

Sollte wider erwartend doch eine Schadsoftware / Ransomware bis ins Intranet gekommen sein, werden die virt. Maschinen der Server-Infrastruktur On The Fly nahtlos gegen ihre Backupsysteme ausgetauscht in Sekunden. Beim prakt. Arbeiten nicht zu bemerken

-

Abgesehen von dem ganzen techn. Schnackschnick und Rechten und Sicherheiten etc. bringt das alles erst die 100%. wenn der Faktor Mensch entsprechend der Struktur auch arbeitet!!!

Das heißt: Sensibilisierung der Benutzer auf die Themen, die uns hier hergeführt haben! Das Erkennen von Gefahren und noch vioel mehr. Kontinuierliche arbeitsbegleitende Schulungen mit Prüfungen etc. -

Im nächsten Schritt bekommen diese Leute endlich mal Arbeitsverträge, indem alles was mit IT-relevanten Themen zu tun hat, auch reingeschrieben wird!

Und sorry, wenn ich damit nicht unbedingt auf Gegenliebe stoße - die Verträge, vor allem die Sanktionen bei versehentlichen und absichtlichen Fehlverhalten (auch bei einer Gefahrensimulation!) müssen knallhart durchgesetzt werden…nicht immer nach dem Motto: Beim nächsten mal passiert dir das auch nicht mehr! Stimmt wohl, weil derjenige auch nicht mehr hier angestellt sein wird!!

Wie du siehst: Neverending Story…für heute wars das soweit im Groben ![]() Wirklich nur oberflächlich angerissen das Ganze! OK…ich hatte auch nur 6.85 Minuten für die Vorplanung!!

Wirklich nur oberflächlich angerissen das Ganze! OK…ich hatte auch nur 6.85 Minuten für die Vorplanung!! ![]()

![]()

Ich danke Dir mal wieder für deine Mühe.

Bitte - Bitte, immer wieder gern! @PotBot

Wie ich schon angedeutet hatte, ist das hier kein fertiger Netzplan o.ä.! Vergleiche es besser mit einer Art Skizze…es klaffen überall noch Löcher, es fehlt teilweise noch grundsätzliches - vieles ist einfach nicht erklärt!

Na ja, über solche „Best Practices“ schreiben andere komplette Kompendien. ![]() Ich habe hier die Security - Best Practices für Microsoft Server 2016 und 2019 als Micropress-Ausgabe in Buchform stehen. Das sind jeweils für jeden Server ca 1300 - 1600 Seiten pro Buch in Bibelschrift ! Und selbst da steht auch nur grundsätzliches drin…

Ich habe hier die Security - Best Practices für Microsoft Server 2016 und 2019 als Micropress-Ausgabe in Buchform stehen. Das sind jeweils für jeden Server ca 1300 - 1600 Seiten pro Buch in Bibelschrift ! Und selbst da steht auch nur grundsätzliches drin…

Irgendwann letzte Nacht gegen 04:00 Uhr hatte ich auch keinen Bock mehr, obwohl das bekanntlich die Performance-Hochphase für IT’ler ist

Ich hatte mich ja anfangs über die Finanzpolitik der Unternehmer aufgeregt…zur Relativierung, hier einmal ein paar geschätzte Kosten, berechnet aus Kosten zwischen 2018 und heute:

IT-KOSTENPOTENZIAL FÜR EINEN 30-MANN-BETRIEB IM ASSET MANAGEMENT

-

IT-Supportkosten für 30 Arbeitsplätze inkl. 1,5 IT-Mitarbeitendem: EUR 256140.-

-

IT-Betriebskosten für Bare-Metal Server, 2 Terminal Server, 1 Active Directory auf DC, 1 Exchange: EUR 59570.-

-

IT-Risikokosten bei 20 Stunden IT-Ausfall oder Datenverlust pro Jahr: EUR 69500.-

-

Das Unternehmen bezahlt pro IT-Arbeitsplatz (Clients) EUR 11223.- pro Jahr

Natürlich werden die Zahlen in der Praxis immer falsch sein, sind halt auch nur virtuelle Werte! Und wie man sehen kann fehlen da noch die ganzen Dinge / Hardeware / Software / Lizenzen / Schulungen / Support-Gebühren / Koszten für event. IT-Dienstleister von außen zur Hilfestellung etc. pp.

Nur mal so in den Raum geworfen, um überhaupt mal ansatzweise dafür ein Gefühl zu bekommen… ![]()

Eine Frage hätte Ich da noch.

Welchen E-Mail Client würdest du empfehlen ist Thunderbird eine gute wahl um von Aussen stammende Inhalte in Mails zu blockieren unsichtbare Grafiken also so etwas z.b.

<img src=3D"https://api.

Ich hoffe du weist was ich damit meine.

Ich finde es ganz schön verantwortungslos das hier solche „Nachrichtren“ die nichts als leere, völlig unbewiesene Behauptungen sind eine neutrale Bühne bekommen.

Die USA sind chronische Lügner, chronische Datendiebe und Spione und hier wird so getan als wären die leeren Behauptungen relevant und kein Teil der seit Jahren betriebenen Propaganda gegen Russland und China, die uns langfristig in einen neuen Krieg fürhen sollen. Das ist jedem klar der sich mal ein bisschen mit dem Thema beschäftigt hat und genau solche unkritischen „Nachrichten“ bringen die Menschen auf Dauer dazu ganze Länder ohne jeden Grund zu verurteilen.

Man muss die Lügen nur oft und lange genug widerholen, was ja ein Kinderspiel ist bei unseren gleichgeschalteten Medien.

Würde mich nicht wundern wenn einer der SO formuliert völlig frei von jeder Ahnung ist.

Warum sollte die Forschung an Corona überhaupt geheim sein?

Warum sollte China der Welt einen Impstoff machen und warum sollte die Welt diesen einnehmen?

Warum predigt Gates seit 10 Jahren von 7 Mrd. Impfungen, obwohl er kein Chinese, sondern Amerikaner ist?

Wer will denn aktuell alle impfen, China oder der Westen?

Die Ahnungslosigkeit mancher ist echt traurig, gerade weil es mittlerweile JEDEN EINZELNEN betrifft.

Unglaublich in Zeiten des Internets.

Ein allgemeiner Tipp:

Wer dich gegen ganze Länder aufzuhetzen versucht, der hat Unrecht!

Joooo…Ausführung von Seitenattacken über iFrame, Java, HTML und die zugehörige API für ner URL z.B.

Ich kenne da so Tools wie oEmbed und Email on Acid !! ![]()

Und ja, Thunderbird wäre schon ne gute Wahl…da weißte wenigstens was du bekommst! Mit ein wenig Fine-Tuning sollte der dann safe sein!

-

Konfiguration um das automatische Nachladen von externen Inhalten in Mozilla Thunderbird zu verhindern, auch dass automatisch Informationen, Elemente nachgeladen werden.

-

Der nächste Schritt, mit dem du das Verfolgen verhindern kannst, ist, lass deine E-Mails gleich als Text anzeigen und nicht als HTML. Das ist relativ einfach, auch das kannst du im Thunderbird einfach einstellen, das musst du halt entsprechend konfigurieren.

-

Und in einem hochsicheren Unternehmen, würde ich den kompletten Client zusätzlich in einer Sandbox laufen lassen! Dann wäre es auch schnuppe, wenn du aus Versehen mal auf nen Link klickst…

Alter…du sprichst schon wieder mit fremden Zungen!!

Welche meinst du denn jetze…kann nix hier bei dir im Text finden…

Jup hab ich alles schon gemacht wie du beschrieben hast.

Ich danke dir hab noch einen schönen Abend.