Rate mal, wer wieder da ist…?

Am Sonntag, dem 14. November, gegen 21:26 Uhr UTC haben wir auf mehreren unserer Trickbot-Tracker beobachtet, dass der Bot versucht hat, eine DLL auf das System herunterzuladen. Laut interner Verarbeitung wurden diese DLLs als Emotet identifiziert. Da das Botnet jedoch Anfang des Jahres abgeschaltet wurde, waren wir misstrauisch gegenüber den Ergebnissen und führten eine erste manuelle Überprüfung durch. Nachfolgend finden Sie erste Ergebnisse und IOCs. Derzeit haben wir hohes Vertrauen, dass die Samples tatsächlich eine Reinkarnation des berüchtigten Emotet zu sein scheinen.

Sonntag, 14. November, 21:26 Uhr: Erstes Auftreten der URLs, die verworfen werden; die URL, die wir erhalten haben, war hxxp://141.94.176.124/Loader_90563_1.dll (SHA256 des Drops: c7574aac7583a5bdc446f813b8e347a768a9f4af858404371eae82ad2d136a01 ). Die interne Verarbeitung hat Emotet beim Ausführen des Beispiels in unseren Sandbox-Systemen erkannt. Insbesondere scheint das Beispiel kompiliert worden zu sein, kurz bevor die Bereitstellung über mehrere Trickbot-Botnetze beobachtet wurde:Timestamp : 6191769A (Sun Nov 14 20:50:34 2021)

Der aus dem Beispiel stammende Netzwerkverkehr ähnelt stark dem, was zuvor beobachtet wurde (zB wie von Kaspersky beschrieben ): Die URL enthält einen zufälligen Ressourcenpfad und der Bot überträgt die Anfrage-Payload in einem Cookie (siehe Abbildung unten). Die zum Verbergen der Daten verwendete Verschlüsselung scheint sich jedoch von dem zu unterscheiden, was in der Vergangenheit beobachtet wurde. Darüber hinaus verwendet das Beispiel jetzt HTTPS mit einem selbstsignierten Serverzertifikat, um den Netzwerkverkehr zu sichern.

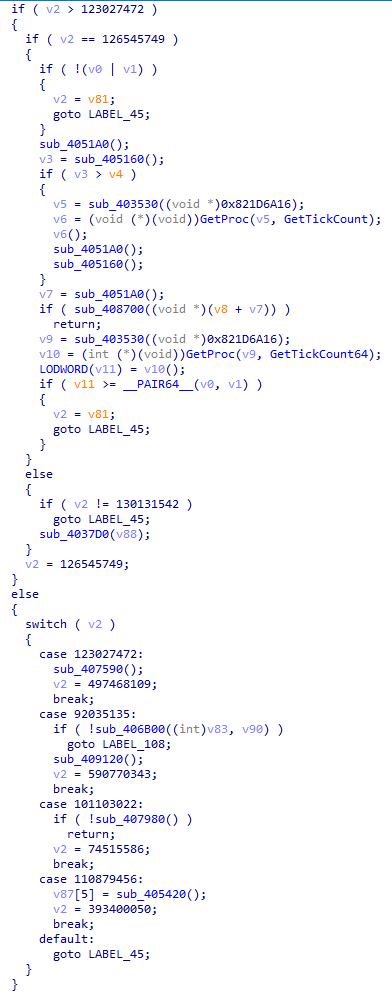

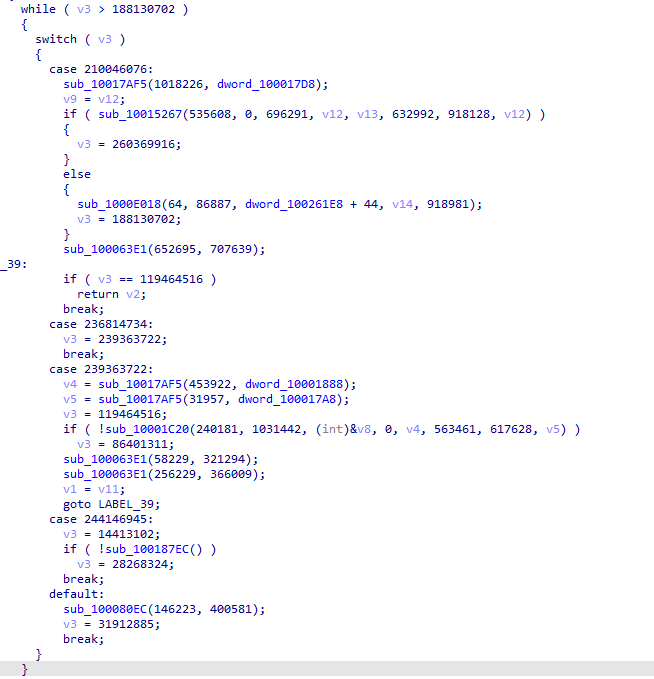

Ein bemerkenswertes Merkmal der letzten Emotet-Beispiele war die starke Verwendung von Control-Flow-Flattening, um den Code zu verschleiern. Die aktuelle Stichprobe enthält auch abgeflachte Kontrollflüsse. Um die Ähnlichkeit im Stil der Verschleierung zu veranschaulichen, finden Sie unten zwei beliebige Code-Schnipsel. Links ein Beispiel aus dem Jahr 2020, rechts ein Ausschnitt aus dem aktuellen Beispiel:

Nach der berühmten Enten-Typisierung kommen wir bisher zum Schluss: riecht nach Emotet, sieht aus wie Emotet, verhält sich wie Emotet – scheint Emotet zu sein.

![]()

![]()

URLs:

hxxp://141.94.176.124/Loader_90563_1.dll

Hashes:

c7574aac7583a5bdc446f813b8e347a768a9f4af858404371eae82ad2d136a01 - Loader_90563_1.dll

Serverliste:

81.0.236.93:443

94.177.248.64:443

66.42.55.5:7080

103.8.26.103:8080

185.184.25.237:8080

45.76.176.10:8080

188.93.125.116:8080

103.8.26.102:8080

178.79.147.66:8080

58.227.42.236:80

45.118.135.203:7080

103.75.201.2:443

195.154.133.20:443

45.142.114.231:8080

212.237.5.209:443

207.38.84.195:8080

104.251.214.46:8080

138.185.72.26:8080

51.68.175.8:8080

210.57.217.132:8080

String-Liste:

SOFTWARE\Microsoft\Windows\CurrentVersion\Run

POST

%s\rundll32.exe "%s",Control_RunDLL

Control_RunDLL

%s\%s

%s\%s

%s\%s%x

%s%s.exe

%s\%s

SHA256

HASH

AES

Microsoft-Primitive-Anbieter

Objektlänge

KeyDataBlob

%s\rundll32.exe "%s\%s",%s

Inhaltstyp: multipart/form-data; Grenze=%s

RNG

%s%s.dll

%s\rundll32.exe "%s",Control_RunDLL

%s%s.dll

%s\regsvr32.exe -s "%s"

%s\%s

%s%s.exe

SOFTWARE\Microsoft\Windows\CurrentVersion\Run

%s\rundll32.exe "%s\%s",%s

EKPUBLIKBLOB

ECDH_P256

Microsoft-Primitive-Anbieter

EKPUBLIKBLOB

Cookie: %s=%s

%s\rundll32.exe "%s\%s",%s

%s:Zone.Identifier

%u.%u.%u.%u

%s\%s

%S\*

%s\%s

WinSta0\Default

%s\rundll32.exe "%s",Control_RunDLL %s

%s%s.dll

EKPUBLIKBLOB

ECDSA_P256

Microsoft-Primitive-Anbieter

%s\%s

SHA256

Microsoft-Primitive-Anbieter

Objektlänge

| Firstseen (UTC) | Host | Malware | Status | Network (ASN) | Country |

|---|---|---|---|---|---|

| 2021-11-17 17:00:38 | 122.129.203.163 | Emotet | Online | AS38763 CYBERBINTAN-AS-ID PT. Cyber Bintan |

|

| 2021-11-17 17:00:37 | 31.220.49.39 | Emotet | Online | AS47583 AS-HOSTINGER |

|

| 2021-11-17 04:55:35 | 62.210.200.63 | Emotet | Offline | AS12876 Online SAS |

|

| 2021-11-16 23:55:38 | 191.252.196.221 | Emotet | Online | AS27715 Locaweb Servicos de Internet SA |

|

| 2021-11-16 23:00:35 | 91.200.186.228 | Emotet | Online | AS43962 INTEN |

|

| 2021-11-16 18:20:39 | 202.29.239.161 | Emotet | Online | AS4621 UNINET-AS-AP UNINET- |

|

| 2021-11-16 15:30:05 | 185.184.25.237 | Emotet | Online | AS209711 MUVHOST |

|

| 2021-11-16 12:57:52 | 103.161.172.108 | Emotet | Online | AS135951 WEBICO-AS-VN Webico Company Limited |

|

| 2021-11-16 12:57:48 | 93.188.167.97 | Emotet | Offline | AS47583 AS-HOSTINGER |

|

| 2021-11-16 12:57:47 | 163.172.50.82 | Emotet | Online | AS12876 Online SAS |

|

| 2021-11-16 06:57:31 | 45.79.33.48 | Emotet | Online | AS63949 LINODE-AP Linode, LLC |

|

| 2021-11-16 06:14:59 | 210.57.217.132 | Emotet | Online | AS38142 UNAIR-AS-ID Universitas Airlangga |

|

| 2021-11-16 06:14:54 | 51.68.175.8 | Emotet | Offline | AS16276 OVH |

|

| 2021-11-15 19:41:19 | 177.72.80.14 | Emotet | Online | AS262543 BRMOM CONSTRUINDO CONEXOES LTDA |

|

| 2021-11-15 19:25:04 | 51.210.242.234 | Emotet | Offline | AS16276 OVH |

|

| 2021-11-15 19:25:03 | 51.178.61.60 | Emotet | Offline | AS16276 OVH |

|

| 2021-11-15 19:25:02 | 196.44.98.190 | Emotet | Online | AS327814 Ecoband |

|

| 2021-11-15 19:24:59 | 185.148.169.10 | Emotet | Offline | AS24679 SSERV-AS |

|

| 2021-11-15 19:24:41 | 142.4.219.173 | Emotet | Offline | AS16276 OVH |

|

| 2021-11-15 19:13:43 | 168.197.250.14 | Emotet | Online | AS264776 Omar Anselmo Ripoll TDC NET |

|

| 2021-11-15 17:59:19 | 94.177.248.64 | Emotet | Offline | AS199883 ARUBACLOUDLTD-ASN |

|

| 2021-11-15 17:59:18 | 81.0.236.93 | Emotet | Offline | AS15685 CASABLANCA-AS Internet & Collocation Provider |

|

| 2021-11-15 17:59:17 | 66.42.55.5 | Emotet | Online | AS20473 AS-CHOOPA |

|

| 2021-11-15 17:59:12 | 45.76.176.10 | Emotet | Offline | AS20473 AS-CHOOPA |

|

| 2021-11-15 17:59:07 | 188.93.125.116 | Emotet | Offline | AS35779 MCLOUD-AS |

|

| 2021-11-15 17:59:06 | 103.8.26.103 | Emotet | Online | AS132241 SKSATECH1-MY SKSA TECHNOLOGY SDN BHD |

|

| 2021-11-15 17:59:02 | 103.8.26.102 | Emotet | Online | AS132241 SKSATECH1-MY SKSA TECHNOLOGY SDN BHD |

|