Ransomware ist auf dem Vormarsch, aber um das Kaliber Ihrer Verteidigungsstrategie zu überprüfen, müssen (und sollten) Sie nicht bis zu einem erfolgreichen Einbruch warten.

Mit The Infection Monkey v1.11.0 können Sie jetzt Ransomware (sicher) in einer Produktionsumgebung simulieren.

Durch die Nachahmung des Verhaltens echter Bösewichte kann die IT-Sicherheit feststellen, wie weit sich ein Angriff ausbreiten kann, und gleichzeitig die Reaktionen von Tools und Teams auf ein Bedrohungsszenario testen. Indem Sie die aus den Tests gewonnenen Erkenntnisse in Ihren Entscheidungsprozess einfließen lassen, können Sie Ihre Verteidigungsstrategie auf reale Daten und nicht auf Spekulationen stützen.

Warum sollten Sie Ihren Ransomware-Schutz kontinuierlich testen?

Die Überprüfung Ihrer Basissicherheit ist wichtig, aber Ihre Umgebung ist wie die der meisten anderen Unternehmen hochdynamisch, mit häufigen Updates und Neuzugängen. Wenn Sie den Infection Monkey nach jeder Änderung ausführen, können Sie überprüfen, ob Ihre Sicherheitskonfigurationen und Teams auf Ransomware vorbereitet sind.

Entfesselung eines Ransomware-Angriffs mit dem Monkey!

- Bereiten Sie Ihre Umgebung vor

Um die Stabilität und Sicherheit Ihres Netzwerks zu gewährleisten, verschlüsselt der Infection Monkey nur Dateien, die Sie ausdrücklich angeben. Er verwendet einen vollständig umkehrbaren Algorithmus, so dass Sie sicher sein können, dass keine Daten verloren gehen. Obwohl der Infection Monkey für den Einsatz in Produktionsumgebungen konzipiert ist, sollten Sie während der Übung niemals Ihre Originaldateien verwenden.

Um Ihre Simulation so genau wie möglich zu gestalten, sollten Sie dem Affen ein Verzeichnis zur Verfügung stellen, das Dateien enthält, die er sicher verschlüsseln kann. Es wird empfohlen, ein Remote-Verwaltungstool wie Ansible oder PsExec zu verwenden, um ein „Ransomware-Zielverzeichnis“ zu jedem Rechner in Ihrer Umgebung hinzuzufügen.

- Konfigurieren Sie den Infection Monkey

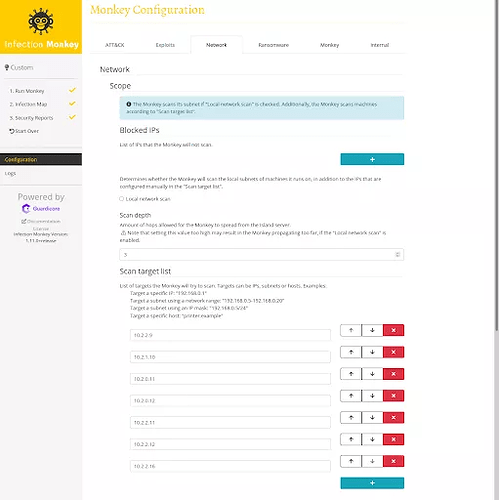

Nachdem Sie den Infection Monkey heruntergeladen und eingerichtet haben, sollten Sie sich einen Moment Zeit nehmen, um zur Registerkarte Netzwerkkonfiguration zu navigieren.

Mit diesen Einstellungen können Sie den Umfang Ihres Angriffs bestimmen. Hier können Sie kontrollieren:

Netzwerkausbreitungstiefe - Über wie viele Sprünge wird sich der Infection Monkey vom Basiscomputer aus verbreiten?

Lokaler Netzwerkscan - Soll der Infection Monkey versuchen, jeden Rechner in seinem Subnetz anzugreifen?

IP/Subnetz-Liste des Scanners - Welche spezifischen IP-Bereiche sollte der Infection Monkey angreifen?

Als Nächstes ist es an der Zeit, den Affen scharf zu machen und den Angriff zu konfigurieren! Die Simulation verschlüsselt nur Dateien in einem benutzerdefinierten Verzeichnis, um minimale Störungen und eine einfache Wiederherstellung zu gewährleisten.

Navigieren Sie in der Benutzeroberfläche zur Registerkarte Ransomware-Konfiguration, auf der Sie Ihre Ziele auswählen können. Wenn kein Verzeichnis angegeben wird, werden keine Dateien verschlüsselt.

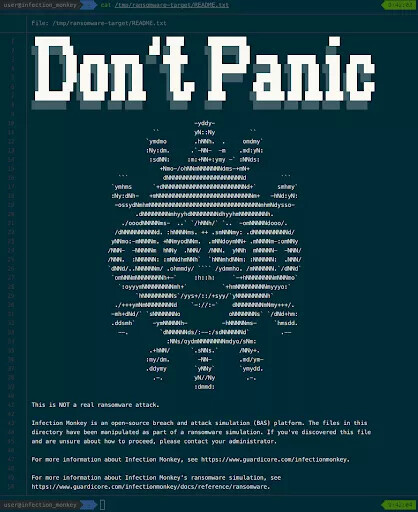

Außerdem hinterlässt die meiste Ransomware eine README.txt-Datei, und mit dem Infection Monkey können Sie das jetzt auch (Sie frecher Affe)! Nachdem der Infection Monkey die Dateien im Zielverzeichnis verschlüsselt hat, hinterlässt er eine README.txt-Datei im Zielverzeichnis, die den Benutzer darüber informiert, dass eine Ransomware-Simulation stattgefunden hat.

- Lassen Sie den Affen frei, verschlüsseln Sie alles!

Sobald Sie die Simulation gestartet haben, wird der Affe versuchen, in das von Ihnen erstellte Verzeichnis auf jedem Computer einzudringen und die dortigen Dateierweiterungen zu verschlüsseln.

Der Infection Monkey benennt dann alle Dateien, die er in die Finger bekommt, mit einer neuen angehängten Erweiterung um, ähnlich wie es bei vielen Ransomware-Kampagnen der Fall ist. Die verschlüsselten Dateien werden so umbenannt, dass an ihren Namen .m0nk3y angehängt wird. Dieser Vorgang sollte Ihre Sicherheitslösungen dazu veranlassen, Sie zu benachrichtigen oder diese Änderungen zu verhindern, damit Sie beobachten können, wie sie funktionieren.

Es gibt mehrere Mechanismen, die sicherstellen, dass alle von der Verschlüsselungsroutine ausgeführten Aktionen für Produktionsumgebungen sicher sind. Die Simulation verschlüsselt nicht nur nur die von Ihnen angegebenen Dateien, sondern ist auch nicht rekursiv, d. h., sie berührt keine Dateien in den Unterverzeichnissen des konfigurierten Verzeichnisses. Der Infection Monkey wird auch keine Symlinks oder Verknüpfungen verfolgen.

Bewertung Ihrer Ergebnisse:

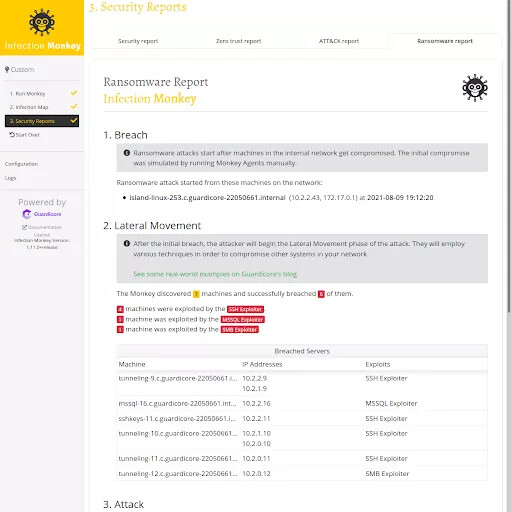

Nachdem die Arbeit des Monkey beendet ist, finden Sie einen neuen Bericht vor, den Sie überprüfen können:

Die Details des ursprünglichen Einbruchs:

- Wie viele Rechner entdeckt wurden

- Wie viele davon wurden ausgenutzt

- Welche Angriffe erfolgreich waren

- Welche Dateien verschlüsselt wurden

- etc. pp.

Wenn Sie eine große Anzahl von entdeckten und angegriffenen Rechnern sehen, ist das ein Zeichen dafür, dass Ihr Netzwerk zu flach ist, und Sie sollten sich nach einer Lösung umsehen, die seitliche Bewegungen und die Verbreitung von Ransomware in Ihrem Netzwerk verhindert.

Vergessen Sie nicht, sich auch Metriken außerhalb des Infection Monkey anzusehen, z. B. wie effektiv Ihr Team reagiert hat und ob Ihre Sicherheitstools die Simulation erkannt haben.

Sind Sie bereit, einen Ransomware-Angriff auf Ihr Netzwerk zu simulieren, um Ausbreitungswege zu identifizieren und die Reaktion Ihres Unternehmens zu testen?

Download usw. → https://github.com/guardicore/monkey/releases