Ein groß angelegter Einbruch in die Domain-Registrierungs- und Webhosting-Firma Epik hat einen riesigen Datenschatz offengelegt, darunter die Namen von Personen, die hinter einigen der berüchtigtsten rechtsextremen Websites stehen.

Die Daten, über die der unabhängige Journalist Steven Monacelli am Montag erstmals berichtete, wurden diese Woche vom Hackerkollektiv Anonymous in Form eines Torrents veröffentlicht.

In einer Pressemitteilung zu dem Hack, der als Operation EPIK FAIL bezeichnet wurde, behauptete Anonymous, dass es in der Lage war, Informationen im Wert eines Jahrzehnts" zu erhalten, einschließlich Domainregistrierungen und -übertragungen, Zugangsdaten und E-Mails von einem Epik-Mitarbeiter.

„Dieser Datensatz ist alles, was benötigt wird, um die tatsächlichen Eigentumsverhältnisse und die Verwaltung der faschistischen Seite des Internets nachzuvollziehen, die sich Forschern, Aktivisten und so gut wie jedem entzogen hat“, heißt es in der Mitteilung.

Eine komprimierte Version des Torrents wurde später von dem Journalistenkollektiv DDoSecrets veröffentlicht, das plant, die Daten für Reporter und Forscher hochzuladen und zu hosten.

Zu den Kunden von Epik gehören Social-Media-Seiten wie Parler und Gab sowie rechtsextreme Foren wie TheDonald. Eine Pro-Life-Website, die die Einwohner von Texas dazu aufforderte, Frauen, die Abtreibungen vornehmen lassen wollten, bei den Behörden zu melden, war ebenfalls vorübergehend ein Kunde von Epik.

In einer Erklärung an Gizmodo am Dienstag behauptete ein Epik-Sprecher, dass das Unternehmen „keine Kenntnis von einem Verstoß hat“.

Der CEO von Epik, Robert Monster, schickte am Mittwoch eine E-Mail an die Kunden, in der er „einen angeblichen Sicherheitsvorfall“ bestätigte, aber keine näheren Angaben machte.

Unser internes Team hat in Zusammenarbeit mit externen Experten intensiv an der Behebung des Problems gearbeitet", schrieb Monster. „Wir unternehmen proaktive Schritte, um das Problem zu lösen. Wir werden Sie über unsere Fortschritte auf dem Laufenden halten.“

„Wir beten heute für Sie. Wir sind dankbar für Ihre Unterstützung und Ihr Gebet. Wenn Situationen entstehen, in denen Personen keine ehrenhaften Absichten haben, bete ich für sie“, fügte Monster hinzu. „Ich glaube, dass Gott das, was der Feind als Böses beabsichtigt, unweigerlich in Gutes verwandelt.“

The Daily Dot hat versucht, Monster, dessen Telefonnummer und Skype-Benutzername in den E-Mails aus der Sicherheitslücke aufgeführt waren, für einen Kommentar zu erreichen, hat aber keine Antwort erhalten.

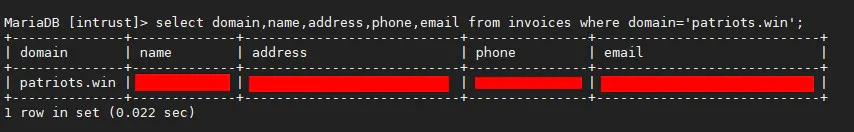

Die Analyse der Daten durch den Daily Dot enthüllte die Namen, Adressen, Telefonnummern und E-Mail-Adressen derjenigen, die Web-Domains für eine Reihe von Websites registriert haben, die mit allem Möglichen zu tun haben, von der QAnon-Verschwörungstheorie bis zu Foren für Anhänger des ehemaligen Präsidenten Donald Trump. Die Daten wurden am Mittwochabend auch von The Record verifiziert.

Unser internes Team hat in Zusammenarbeit mit externen Experten intensiv an der Behebung des Problems gearbeitet", schrieb Monster. „Wir unternehmen proaktive Schritte, um das Problem zu lösen. Wir werden Sie über unsere Fortschritte auf dem Laufenden halten.“

„Wir beten heute für Sie. Wir sind dankbar für Ihre Unterstützung und Ihr Gebet. Wenn Situationen entstehen, in denen Personen keine ehrenhaften Absichten haben, bete ich für sie“, fügte Monster hinzu. „Ich glaube, dass Gott das, was der Feind als Böses beabsichtigt, unweigerlich in Gutes verwandelt.“

The Daily Dot hat versucht, Monster, dessen Telefonnummer und Skype-Benutzername in den E-Mails aus der Sicherheitslücke aufgeführt waren, für einen Kommentar zu erreichen, hat aber keine Antwort erhalten.

Die Analyse der Daten durch den Daily Dot enthüllte die Namen, Adressen, Telefonnummern und E-Mail-Adressen derjenigen, die Web-Domains für eine Reihe von Websites registriert haben, die mit allem Möglichen zu tun haben, von der QAnon-Verschwörungstheorie bis zu Foren für Anhänger des ehemaligen Präsidenten Donald Trump. Die Daten wurden am Mittwochabend auch von The Record verifiziert.

The Daily Dot sprach mit einer Person, die als Registrar für TheDonald aufgeführt ist, einem Ableger eines Pro-Trump-Forums, das letztes Jahr von Reddit verbannt wurde und unter der Domain Patriots.win läuft. Die Person bestätigte, dass die in der Sicherheitsverletzung aufgelisteten Informationen von ihr stammten, behauptete aber, dass er sich von der Website distanziert habe.

Das ursprüngliche TheDonald-Subreddit, das fast 800 000 Mitglieder hatte, wurde von Reddit entfernt, weil es wiederholt gegen die Regeln der Plattform gegen Belästigung, Hassreden und Inhaltsmanipulation verstoßen hatte.

Der Ersatz für das Forum, Patriots.win, wurde nach den Unruhen im Kapitol am 6. Januar ebenfalls in eine Kontroverse verwickelt, nachdem festgestellt wurde, dass Mitglieder über das Erhängen und Enthaupten von Politikern diskutiert hatten.

Eine andere Person, die als Betreiber einer gefälschten Version von 8chan aufgeführt ist, bestätigte dem Daily Dot am Telefon, dass die in der Sicherheitsverletzung aufgeführten Informationen korrekt seien.

Ein Linux-Ingenieur, der im Auftrag eines Kunden, der die Dienste von Epik nutzt, eine Folgenabschätzung durchführen sollte, sagte dem Daily Dot, dass die Sicherheitsverletzung eine der schlimmsten sei, die er je gesehen habe. Der Ingenieur hatte keine Erlaubnis seines Arbeitgebers, über die Sicherheitsverletzung zu sprechen, und wurde vom Daily Dot anonymisiert.

„Sie sind vollständig kompromittiert“, sagte er. „Vielleicht die schlimmste, die ich in meiner 20-jährigen Karriere je gesehen habe.“

Der Ingenieur wies Daily Dot auf die gesamte primäre Datenbank von Epik hin, die Benutzernamen und Passwörter von Hosting-Accounts, SSH-Schlüssel und sogar einige Kreditkartennummern enthält - alle im Klartext gespeichert.

Die Daten enthalten auch Auth-Codes, Passwörter, die für die Übertragung eines Domänennamens zwischen Registrierstellen erforderlich sind. Der Ingenieur erklärte, dass mit all diesen Daten, die auch Admin-Passwörter für WordPress-Logins enthielten, jeder Angreifer leicht die Websites unzähliger Epik-Kunden übernehmen könnte.

The Daily Dot konnte die in der Pressemitteilung von Anonymous aufgestellte Behauptung, dass jeder einzelne Epik-Kunde von dem Leck betroffen war, nicht bestätigen.

Analysen legen nahe, dass die gehackten Daten bis zum 28. Februar 2021 reichen. Die Veröffentlichung der Daten erfolgt nur wenige Tage, nachdem Hacker, die mit Anonymous verbündet sind, die offizielle Website der Republikanischen Partei von Texas wegen der neuen Abtreibungsbeschränkungen des Staates verunstaltet haben.

Wäre ne News Wert ![]()

aus dem englischen translatet

source

https://www.dailydot.com/debug/epik-hack-far-right-sites-anonymous/