Kommentare zu folgendem Beitrag: Lesetipps: Darknet-Drogendealer, Angeln im Piraten-Fluss, Podcasts

Im Fall der Düsseldorfer Uniklinik verdichten sich nun die Hinweise auf ein strafrechtlich relevantes Verhalten.

Das war kein typischer Hacker-Angriff in D’dorf, wo man dann Donnerstag nachts gegen 03:00 Uhr das komplette Netzwerk nofallmäßig abgeschaltet hat. Das Szenario, was man mittlerweile innerhalb der letzten 48 Std. dabei feststellen konnte, vom zeitlichen Ablauf und vom logischen Ablaufgeschehen her, sieht eher nach Ransom aus !

Und wenn man den Gerüchten im Dunkelnetz trauen kann, dann gehts hierbei um Erpressung mittels des neuen Tools bzw. Verschlüsselungs-Trojaner „„CONTI““ !! ![]()

Seit einigen Wochen arbeitet EMOTET mit einem neuen, viel besseren / moderneren Trojaner (CONTI) zusammen für die Verschlüsselung…siehe auch hier:

https://tarnkappe.info/forum/t/trickbot-holt-auf-immer-noch-ein-malware-cocktail/6996

Vor knapp zwei Wochen wurde diese neue Kombi vermehrt auch in Europa (DE bevorzugt) analysiert!

Dieses Gespann wurde schon in grossen Infrastrukturen erfolgreich eingesetzt, ist aber auf Grund seiner Komplexität wohl noch so ein wenig im „Feldtest“! ![]()

Die Uni-Kliniken Düsseldorf sind von der Struktur her, ein in allen Belangen lohnenswertes Ziel für den CONTI-Einsatz…

Ganz nach dem „Neusser Klinikum Beispiel“ vor ein paar Jahren, wurde auch seinerzeit das D’dorfer Uni-Klinikum in seiner IT strukturiert - ich habe sogar letztes Jahr noch an einigen Servern dort selber gearbeitet.

Die Struktur, die damals Neuss das Genick mehrfach gebrochen hatte, ist in Düsseldorf nach wie vor vorhanden gewesen - zum Beispiel, dass zwischen den einzelnen Netzen (Patienten / Benutzer, Produktiv, Medizin, Verwaltung) keine wirkliche Trennung vorhanden war. Zusätzlich war an einigen neuralgischen Punkten sogar das interne Netzwerk mit dem Internet 1:1 verbunden…

Nachdem Neuss nun mal monatelang gelitten hat und als Konsequenz alles vollständig neu aufgebaut hatte (neue Struktur) wurde die interne IT Düsseldorfs wach und wollte auch kolossale Veränderungen herbeiführen! Das wurde durch die Betreiber und die Universität bis heute erfolgreich abgeblockt!

Das Ergebnis wird ja quasi grade ausgewertet…! ![]()

![]()

Wenn dort also EMOTET & CONTI im Spiel waren, wird das mehr als nur ein sehr böses Erwachen in der Klinik werden!!! Ich hatte damals auch Kontakt zu Mitarbeitern eines Systemhauses, welches dort die (nicht wirklich funktionierenden) Backup-Systeme betreute! Mir schwahnt nun fürchterliches… ![]()

Also, wie schon angesprochen: Das Szenario und die bisher bekannt gewordenen Auswirkungen lassen diese Schlußfolgerung mindestens mal zu 95% zu!! Der Wirkungsgrad war zumindest in den letzten 48 Stunden, wie aus einem Angriffs-Tutorial abgelesen, in seinem Ablauf… ![]()

Solltest du näheres erfahren, halt uns doch hier bitte auf dem Laufenden…

Düsseldorf ist sicherlich nur exemplarisch - man hat zwar immer gerade in solchen Bereichen Hoffnung („Menschenleben“, besonders schützenswerte Daten), aber letztendlich ist es leider genau so, wie man es erwartet…

…fand auch die Geschichte mit den offenen PACS Servern Ende letzten Jahres ziemlich abgefahren…(in den *.dicoms sind eben auch die Attribute, ähnlich wie in einer Patientenakte, gespeichert)

Aber schön, dass die Welt langsam von dem Q-Anon-Rotz befreit wird & Blade Runner geht immer…

Nachtrag zur CONTI-Analyse, 13.09.2020 - 00:25 Uhr

CONTI - Analyse durch TAU:

Conti ist eine neue Familie von Lösegeldforderungen, die von der Carbon Black Threat Analysis Unit (TAU) in freier Wildbahn beobachtet wird. Im Gegensatz zu den meisten Lösegeldforderungen enthält Conti einzigartige Merkmale, die sie in Bezug auf Leistung und Fokus auf netzwerkbasierte Ziele unterscheiden !!!*

Conti verwendet eine große Anzahl unabhängiger Threads zur Durchführung der Verschlüsselung, wodurch bis zu 32 gleichzeitige Verschlüsselungsverfahren möglich sind, was zu einer schnelleren Verschlüsselung im Vergleich zu vielen anderen Trojaner führt.

Conti verwendet auch Befehlszeilenoptionen, um die Kontrolle darüber zu ermöglichen, wie es nach Daten sucht, was darauf hindeutet, dass die Malware häufig verbreitet und direkt von einem Gegner kontrolliert wird. Diese Kontrolle führt die neuartige Fähigkeit ein, die Verschlüsselung lokaler Dateien zu überspringen und nur auf vernetzte SMB-Freigaben zu zielen, einschließlich solcher von IP-Adressen, die speziell vom Gegner bereitgestellt wurden. Dies ist eine sehr seltene Fähigkeit, die man bisher bei der Sodinokibi-Lösegeldfamilie gesehen hat.

Eine weitere neue Technik, die in sehr wenigen Lösegeld-Familien dokumentiert ist, ist die Verwendung des Windows Neustart-Managers, um sicherzustellen, dass alle Dateien verschlüsselt werden können. So wie Windows versucht, geöffnete Anwendungen sauber herunterzufahren, wenn das Betriebssystem neu gestartet wird, so nutzt die Lösegeldforderung die gleiche Funktionalität, um die Anwendung, die eine Datei gesperrt hat, sauber zu schließen. Auf diese Weise wird die Datei für die Verschlüsselung freigegeben.

In vielerlei Hinsicht ist Conti eine Standarddarstellung moderner Lösegeldforderungen. Es iteriert durch Dateien auf dem lokalen System und solche auf entfernten SMB-Netzwerkfreigaben, um zu bestimmen, welche Daten verschlüsselt werden sollen. Anschließend verwendet es die AES-256-Verschlüsselung über einen hartkodierten öffentlichen Schlüssel, der im Anhang vermerkt ist.

Conti beginnt bei der Analyse seine einzigartigen Eigenschaften zu zeigen, wobei es über mehrere Anti-Analyse-Funktionen verfügt, um die Erkennung und das Reverse Engineering zu verlangsamen. Die primäre Form ist die Verwendung einer einzigartigen String-Verschlüsselungsroutine, die auf fast jeden von der Malware verwendeten String-Text angewendet wird. Tatsächlich wird sie in 277 verschiedenen Algorithmen verwendet - einer pro Zeichenfolge. Fast 230 dieser Algorithmen sind in dedizierten Unterroutinen untergebracht, die die Menge des Codes innerhalb des einfachen Programms aufblähen.

Die bemerkenswerteste Verwendung für diese Verschleierung besteht darin, die verschiedenen Windows-API-Aufrufe zu verbergen, die von der Malware verwendet werden. Bei manchen Schadprogrammen ist es üblich, dass diese API-Aufrufe während der Ausführung nachgeschlagen werden. Diese Routinen werden on-the-fly dekodiert, in die eigentliche API aufgelöst und dann in einer globalen Variable zur späteren Verwendung an anderer Stelle in der Malware gespeichert.

Es gibt eine kleine Anzahl von Lösegeld-Familien, die auf das lokale Netzwerk abzielen, um über SMB zu verschlüsseln. Das einzigartige Merkmal von Conti besteht darin, dass es mit Hilfe von Befehlszeilenargumenten angewiesen werden kann, die lokale Festplatte oder Netzwerkfreigaben zu verschlüsseln, selbst spezifische, gezielte IP-Adressen.

Aus dieser Funktionalität geht hervor, dass Conti zum Teil so konzipiert wurde, dass es direkt von einem Gegner ausgeführt wird, der die Umgebung überwacht. Dies ist das Gegenteil von Lösegeld-Software, die so konzipiert ist, dass sie über einen E-Mail-Anhang oder Drive-by-Download ausgeführt wird, wobei die Lösegeld-Software einfach unabhängig ausgeführt wird. Conti hat die Fähigkeit, unabhängig und ohne Interaktion ausgeführt zu werden. In diesem Fall verschlüsselt es einfach alle lokalen Dateien und dann alle verbindbaren Netzwerkfreigaben.

Die Standardaktion besteht darin, sowohl lokale Festplatten als auch Netzwerkfreigaben zu scannen, aber dies kann durch die Befehlszeilenoption "-encrypt_mode. Mit dem Befehlszeilenargument „-encrypt_mode local“ konzentriert sich die Lösegeldforderung ausschließlich auf die Verschlüsselung der lokalen Festplatte und beendet sich dann. Alternativ überspringt das „-encrypt_mode network“-Argument die lokalen Festplatten und verschlüsselt nur Netzwerkfreigaben.

Zusätzlich unterstützt die Lösegeldsoftware das „-h“-Befehlszeilenargument, das auf eine Textdatei verweisen kann, die eine Liste von Netzwerk-Hostnamen enthält, die jeweils durch eine neue Zeile getrennt sind. Auf diese Weise kann die Lösegeldforderung zunächst durch Hosts iterieren, mit denen sie routinemäßig eine Verbindung herstellt, und dann auf bestimmte Rechner an einem anderen Ort im Netzwerk verweisen, wie vom Gegner angegeben.

Der bemerkenswerte Effekt dieser Fähigkeit besteht darin, dass sie in einer Umgebung gezielt Schaden anrichten kann, und zwar auf eine Art und Weise, die die Reaktion auf Vorfälle vereiteln könnte. Ein erfolgreicher Angriff kann eine Zerstörung haben, die auf die Freigaben eines Servers beschränkt ist, der keine Internet-Fähigkeit besitzt, bei dem es aber keine Anzeichen für eine ähnliche Zerstörung an anderer Stelle in der Umgebung gibt. Dies hat auch den Effekt, dass das allgemeine „Rauschen“ eines Lösegeldangriffs verringert wird, bei dem Hunderte von Systemen sofort Anzeichen einer Infektion zeigen. Stattdessen macht sich die Verschlüsselung möglicherweise erst Tage oder Wochen später bemerkbar, wenn ein Benutzer auf die Daten zugreift. ![]()

Aktueller Status:

„Universitätsklinikum Düsseldorf (UKD)“ Stand: 13.09.2020 um 00:45 Uhr

Sub-Domains (Normalzustand):

berufungsportal.uniklinik-duesseldorf.de - 134.99.197.172

bildung.uniklinik-duesseldorf.de - 80.72.137.67 - 80.72.138.38

mbildung.uniklinik-duesseldorf.de - 80.72.137.67 - 80.72.138.38

berufungsportal-test.uniklinik-duesseldorf.de - 134.99.197.173

oldweb.uniklinik-duesseldorf.de - 134.99.197.120

content.uniklinik-duesseldorf.de - 134.99.197.114

mail.uniklinik-duesseldorf.de - 134.99.197.122

www.kks.uniklinik-duesseldorf.de - 134.99.197.114

ukd.cms.uniklinik-duesseldorf.de - 134.99.197.114

==============================================================================

Sub-Domains (aktueller Zustand):

www.uniklinik-duesseldorf.de | 185.57.241.83

www2.uniklinik-duesseldorf.de | 134.99.197.114

dashboard.uniklinik-duesseldorf.de | 134.99.197.114

anycast.uniklinik-duesseldorf.de | 134.99.197.114

admin.uniklinik-duesseldorf.de | 134.99.197.114

app.uniklinik-duesseldorf.de | 134.99.197.114

panel.uniklinik-duesseldorf.de | 134.99.197.114

embed.uniklinik-duesseldorf.de | 134.99.197.114

autoconfig.uniklinik-duesseldorf.de | 134.99.197.114

autodiscover.uniklinik-duesseldorf.de | 134.99.197.114

private.uniklinik-duesseldorf.de | 134.99.197.114

mail.uniklinik-duesseldorf.de | 134.99.197.122

direct.uniklinik-duesseldorf.de | 134.99.197.114

direct-connect.uniklinik-duesseldorf.de | 134.99.197.114

cpanel.uniklinik-duesseldorf.de | 134.99.197.114

ftp.uniklinik-duesseldorf.de | 134.99.197.115

pop.uniklinik-duesseldorf.de | 134.99.197.114

imap.uniklinik-duesseldorf.de | 134.99.197.114

forum.uniklinik-duesseldorf.de | 134.99.197.114

blog.uniklinik-duesseldorf.de | 134.99.197.114

portal.uniklinik-duesseldorf.de | 134.99.197.114

beta.uniklinik-duesseldorf.de | 134.99.197.114

dev.uniklinik-duesseldorf.de | 134.99.197.114

webmail.uniklinik-duesseldorf.de | 134.99.197.114

record.uniklinik-duesseldorf.de | 134.99.197.114

ssl.uniklinik-duesseldorf.de | 134.99.197.114

dns.uniklinik-duesseldorf.de | 134.99.197.114

ts3.uniklinik-duesseldorf.de | 134.99.197.114

m.uniklinik-duesseldorf.de | 134.99.197.114

mobile.uniklinik-duesseldorf.de | 134.99.197.114

help.uniklinik-duesseldorf.de | 134.99.197.114

wiki.uniklinik-duesseldorf.de | 134.99.197.114

client.uniklinik-duesseldorf.de | 134.99.197.114

server.uniklinik-duesseldorf.de | 134.99.197.114

api.uniklinik-duesseldorf.de | 134.99.197.114

i.uniklinik-duesseldorf.de | 134.99.197.114

x.uniklinik-duesseldorf.de | 134.99.197.114

cdn.uniklinik-duesseldorf.de | 134.99.197.114

images.uniklinik-duesseldorf.de | 134.99.197.114

my.uniklinik-duesseldorf.de | 134.99.197.114

java.uniklinik-duesseldorf.de | 134.99.197.114

swf.uniklinik-duesseldorf.de | 134.99.197.114

smtp.uniklinik-duesseldorf.de | 134.99.197.114

ns.uniklinik-duesseldorf.de | 134.99.197.114

ns1.uniklinik-duesseldorf.de | 134.99.197.114

ns2.uniklinik-duesseldorf.de | 134.99.197.114

ns3.uniklinik-duesseldorf.de | 134.99.197.114

mx.uniklinik-duesseldorf.de | 134.99.197.114

server.uniklinik-duesseldorf.de | 134.99.197.114

server1.uniklinik-duesseldorf.de | 134.99.197.114

server2.uniklinik-duesseldorf.de | 134.99.197.114

vpn.uniklinik-duesseldorf.de | 134.99.197.114

secure.uniklinik-duesseldorf.de | 134.99.197.114

login.uniklinik-duesseldorf.de | 134.99.197.114

store.uniklinik-duesseldorf.de | 134.99.197.114

zabbix.uniklinik-duesseldorf.de | 134.99.197.114

cacti.uniklinik-duesseldorf.de | 134.99.197.114

mysql.uniklinik-duesseldorf.de | 134.99.197.114

search.uniklinik-duesseldorf.de | 134.99.197.114

monitor.uniklinik-duesseldorf.de | 134.99.197.114

nagios.uniklinik-duesseldorf.de | 134.99.197.114

munin.uniklinik-duesseldorf.de | 134.99.197.114

data.uniklinik-duesseldorf.de | 134.99.197.114

old.uniklinik-duesseldorf.de | 134.99.197.114

stat.uniklinik-duesseldorf.de | 134.99.197.114

stats.uniklinik-duesseldorf.de | 134.99.197.114

preview.uniklinik-duesseldorf.de | 134.99.197.114

phpmyadmin.uniklinik-duesseldorf.de | 134.99.197.114

db.uniklinik-duesseldorf.de | 134.99.197.114

demo.uniklinik-duesseldorf.de | 134.99.197.114

status.uniklinik-duesseldorf.de | 134.99.197.114

gateway.uniklinik-duesseldorf.de | 134.99.197.114

gateway1.uniklinik-duesseldorf.de | 134.99.197.114

gateway2.uniklinik-duesseldorf.de | 134.99.197.114

sip.uniklinik-duesseldorf.de | 134.99.197.114

remote.uniklinik-duesseldorf.de | 134.99.197.114

svn.uniklinik-duesseldorf.de | 134.99.197.114

git.uniklinik-duesseldorf.de | 134.99.197.114

release.uniklinik-duesseldorf.de | 134.99.197.114

support.uniklinik-duesseldorf.de | 134.99.197.114

jira.uniklinik-duesseldorf.de | 134.99.197.114

confluence.uniklinik-duesseldorf.de | 134.99.197.114

reader.uniklinik-duesseldorf.de | 134.99.197.114

jobs.uniklinik-duesseldorf.de | 134.99.197.114

- Was fällt jedem Blinden sofort auf beim aktuellen Zustand?!? Genau, sämtliche Subs wurden auf eine einzige IP umgeleitet !!

- Die Adresse 134.99.197.114 gehört standardmässig nicht zum UKD !!

- Die IP gehört zur UNI D’dorf und nicht zum Klinikum

134.99.0.0/16 - UNID-LAN

ID = UNID-LAN

DESCRIPTION = Heinrich-Heine-Universitaet Duesseldorf

OK…IP gehört zu dem internen Subnetz der Uni (internes Campus-LAN)

Das heisst momentan, dass bis auf die Startseite des UKD (eigene IP) und ein einziger Mail-Server (eigene IP mit einem /15 Subnetz), wo man seit Tagen die gleiche Warnung lesen kann, das restliche Klinik-Netz komplett abgeschaltet ist !!! ![]()

![]()

IP address = 134.99.197.114

DNS server (NS record):

sirene.rz.uni-duesseldorf.de (134.99.128.2)

selene.rz.uni-duesseldorf.de (134.99.128.5)

ns.ripe.net (193.0.9.6)

dns1.isis.de (145.253.2.80)

Laut Heise sollte der Uni-Klinikum Mailserver ja wieder laufen!?

MXToolbox sagt grad was anderes!!

smtp:mail.uniklinik-duesseldorf.de > Unable to connect after 15 seconds.

Test Result > SMTP Connect Failed

Session Transcript: Connecting to 134.99.197.122 - 9/12/2020 6:39:31 PM Connection attempt #1 - Unable to connect after 15 seconds. [15.02 sec] - LookupServer 15021ms

Da das Klinikum bislang immer ein eigenständiges RZ geführt hat, verwundert es schon, dass das Uni - RZ quasi alle deren Aufgaben übernommen hat… ![]()

![]()

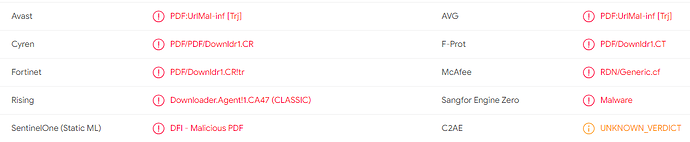

Am 18.08.2020 um 23:09 Uhr wurde unter https://www.uniklinik-duesseldorf.de/

ein Multi-Trojan gefunden!!

Basic Properties

MD5

13a9a3be851af1e038f5289e28ee0f09

SHA-1

6491a1879509be33f560cad494038b7fa4043834

SHA-256

337b41fa827b86cbd4a4f8e23f91880fe9dea4a4768046406d697e8790ee3552

Vhash

9999918531cfe8ba155a792c2e7e5396e

SSDEEP

384:0X20dWrkE2JeG4z1B84EPMfN1TuMEsth1scoJRTyPCdtCUSR/2r0GwpeWr5u/JCe:0X204gl0G4zg+fj7hu1XWkwe0rpeYuRd

File type

Magic

PDF document, version 1.4

File size

38.32 KB (39236 bytes)

History

Creation Time

2018-06-11 09:09:17

First Submission

2020-08-18 23:09:13

Last Submission

2020-08-18 23:09:13

Last Analysis

2020-08-18 23:09:13

PDF Info

Commonly Abused Properties

- Contains 3 page(s).

- Contains 109 object start declaration(s) and 109 object end declaration(s).

- Contains 9 stream object start declaration(s) and 9 stream object end declaration(s).

- This PDF document has a cross reference table (xref).

- Has a pointer to the cross reference table (startxref).

- Has a trailer dictionary containing entries allowing the cross reference table, and thus the file objects, to be read.

Eine pöse PDF, welche als Liste für „URLMaliciouse“ genutzt werden kann…ein Schelm, der dabei pöses denkt! ![]()

Zumindest hat in diesem Fall das ZAC NRW gestern meine Vermutungen bekräftigt!! Siehe:

Normalbetrieb nicht möglich

„Ein Normalbetrieb ist weiterhin nicht möglich“, schilderte der Sprecher. Nach dem seit Donnerstag aufgetretenen IT-Ausfall sei inzwischen ein kleines Computersystem ohne weitreichende Vernetzung aufgebaut worden, mit dem zumindest Patientendaten erfasst werden könnten. „Das ist ein Schritt besser, als mit dem Stift auf einem Zettel zu arbeiten.“ In erster Linie gehe es um die Patienten, der IT-Ausfall habe mit den vielen Absagen aber auch wirtschaftliche Folgen für die Uniklinik.

Das IT-System des Universitätsklinikums war am Donnerstag gegen 3.00 Uhr nachts ausgefallen. Bereits seit Tagen steuern Rettungswagen die große Einrichtung in der nordrhein-westfälischen Landeshauptstadt nicht mehr an, sondern fahren zu anderen Krankenhäusern. Am Universitätsklinikum Düsseldorf werden nach früheren Angaben jährlich über 50.000 Patienten stationär versorgt und etwa 300.000 Patienten im Jahr ambulant behandelt. Gemessen an der Bettenzahl ist es das siebtgrößte Klinikum in NRW.

„Tatverdacht der Computersabotage“

Unterdessen gehen die Ermittlungen zu dem mutmaßlichen Hackerangriff unter Beteiligung von Experten weiter. „Wir haben den Tatverdacht der Computersabotage“, bekräftigte Staatsanwalt Christoph Hebbecker von der Zentralstelle für Cybercrime in Köln. Das Ermittlungsverfahren werde gegen unbekannt geführt. Details will die Zentralstelle des Landes NRW aus ermittlungstaktischen Gründen aber nicht nennen.

Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) ist in den Fall des Uniklinikums Düsseldorf (UKD) eingebunden, das mit seiner Größe zur sogenannten kritischen Infrastruktur zählt. „Das BSI wurde zeitnah vom UKD informiert“, sagte eine BSI-Sprecherin.

Danke für all die Informationen. Wenn du mir dazu noch einen Link hättest, könnte ich das morgen noch einmal in den Lesetipps aufgreifen. ![]()

Danke ![]()

Ich habe den Link mal anklickbar gemacht…

Die Düsseldorfer Uniklinik ist durch einen Cyberangriff weitgehend lahmgelegt. Das Thema IT-Sicherheit wurde mehrmals an die Landesregierung herangetragen.

Die NRW-Landesregierung ist im Vorfeld des folgenreichen Cyberangriffs an der Düsseldorfer Uniklinik wiederholt auf das Thema IT-Sicherheit der Krankenhäuser hingewiesen worden. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) habe dem NRW-Gesundheitsministerium Anfang Oktober 2019 ein Gespräch angeboten, betätigte ein Sprecher der Behörde dem Wirtschaftsmagazin Business Insider.

Nachholbedarf beim Schutz der Krankenhaus-IT:

Hintergrund für das Gesprächsangebot sei unter anderem ein zuvor erfolgter Cyberangriff auf das Lukaskrankenhaus in Neuss gewesen. Außerdem habe man über eine Entscheidung von NRW-Gesundheitsminister Karl-Josef Laumann (CDU) sprechen wollen, kein Geld für Investitionen in IT-Sicherheit aus dem Krankenhausstrukturfonds abzurufen, sagte der BSI-Sprecher dem Magazin.

Dem Business Insider zufolge hatte BSI-Chef Arne Schönbohm in dem Brief an Laumann dringenden Nachholbedarf beim Schutz der Krankenhaus-IT in NRW angemahnt - und die Unterstützung seiner Behörde angeboten. Ein Gespräch sei aber nicht zustande gekommen, sagte der BSI-Sprecher. Für Nachfragen war die Behörde am Samstag nicht erreichbar.

Ein Sprecher des NRW-Gesundheitsministeriums sagte am Samstag, auf das Schreiben Schönbohms „wurde bedauerlicherweise nicht konkret genug und unzureichend reagiert“. Auf die Frage, ob der BSI-Chef dringenden Nachholbedarf beim Schutz der Krankenhaus-IT angemahnt habe, teilte der Sprecher mit: „Wesentlicher Vorschlag von Herrn Schönbohm war ein Kennenlernen und Informationsaustausch im Zeitraum „Ende 2019/Anfang 2020“.“ Das Ministerium werde nun unverzüglich Kontakt zum BSI aufnehmen.

Krankenhausgesellschaft forderte stärkere Investitionen in die IT-Sicherheit der Kliniken

Auch die Krankenhausgesellschaft Nordrhein-Westfalen (KGNW) hatte unter anderem in Pressemitteilungen wiederholt stärkere Investitionen in die IT-Sicherheit der Kliniken gefordert. Dem Business-Insider zufolge haben Vertreter der Gesellschaft Laumann auch immer wieder direkt auf das Thema angesprochen.

Gesundheitsminister Laumann ist in der NRW-Landesregierung allerdings nicht für alle Krankenhäuser zuständig. Die Unikliniken liegen im Ressort von Wissenschaftsministerin Isabel Pfeiffer-Poensgen (parteilos) - für die übrigen Kliniken ist Laumann verantwortlich.

„Daran werden wir arbeiten“:

Pfeiffer-Poensgen hatte noch am Donnerstag in Düsseldorfer Landtag zugegeben, dass das Land bislang zu wenig Geld für die IT-Sicherheit der Unikliniken bereitgestellt habe. „Daran werden wir arbeiten“, versprach sie. Konkret kündigte sie an, dass von den 900 Millionen Euro aus dem Krankenhauszukunftsgesetz mindestens 15 Prozent in die IT-Sicherheit der Kliniken fließen müssten. Alle Krankenhäuser sollen unabhängig von der Patientenzahl Mittel bekommen.

Das Gesundheitsministerium verweist zudem auf ein Sonderinvestitionsprogramm, über das den Krankenhäusern im Land in diesem Jahr zusätzliche Fördermittel in Höhe von 750 Millionen zur Verfügung gestellt würden. Diese Fördermittel könnten die Krankenhausträger auch in die IT-Infrastruktur investieren.

Aufarbeitung im NRW-Landtag:

Der Cyberangriff auf die Düsseldorfer Uniklinik soll weiter im nordrhein-westfälischen Landtag aufgearbeitet werden: Am Mittwoch wird ein Bericht des Justizministers im Rechtsausschuss erwartet, in der Woche darauf will die SPD-Fraktion mehr über das Einfallstor der Angreifer erfahren.

Für den Wissenschaftsausschuss hat die Opposition einen Fragenkatalog eingereicht, der sich um die Software Citrix dreht. Laut dem Bundesamt für Sicherheit in der Informationstechnologie (BSI) hatten die Angreifer eine Lücke in dem System ausgenutzt, um die Server der Uniklinik zu verschlüsseln. Das BSI hatte nach eigenen Angaben bereits im Januar vor dem Problem bei Citrix gewarnt. Die SPD vermutet, dass die Uniklinik Sicherheits-Updates nicht rechtzeitig vorgenommen hat – und will unter anderem wissen, was die Landesregierung über Citrix wusste.

Ermittlungen wegen fahrlässiger Tötung:

Die unbekannten Täter hatten nach Angaben von NRW-Justizminister Peter Biesenbach (CDU) bei dem Cyberangriff ein Erpresserschreiben hinterlassen, das allerdings an die Heinrich-Heine-Universität adressiert war. Als man die Angreifer auf ihr falsch getroffenes Ziel aufmerksam macht, rückten sie den Schlüssel für die gesperrten Server raus.

Das IT-System der Düsseldorfer Uniklinik war in der Nacht zum 10. September nach einem Cyberangriff ausgefallen. Rettungswagen fahren die große Einrichtung in der nordrhein-westfälischen Landeshauptstadt seitdem nicht mehr an, Operationen wurden verschoben und geplante Behandlungstermine abgesagt. Eine Patientin, die mit dem Notarztwagen in eine Klinik nach Wuppertal umgeleitet werden musste, starb dort. Die Staatsanwaltschaft ermittelt deshalb wegen fahrlässiger Tötung. (Heise)