Computer-Hardware-Riese GIGABYTE von RansomEXX-Ransomware betroffen!

(Stand: 06.08.2021)

Der taiwanesische Motherboard-Hersteller Gigabyte wurde von der RansomEXX-Ransomware-Bande angegriffen, die damit droht, 112 GB gestohlener Daten zu veröffentlichen, wenn kein Lösegeld gezahlt wird.

Gigabyte ist vor allem für seine Motherboards bekannt, stellt aber auch andere Computerkomponenten und -hardware her, wie z. B. Grafikkarten, Server für Rechenzentren, Laptops und Monitore.

Der Angriff erfolgte in der Nacht von Dienstag auf Mittwoch und zwang das Unternehmen, seine Systeme in Taiwan abzuschalten. Der Vorfall betraf auch mehrere Websites des Unternehmens, darunter die Support-Site und Teile der taiwanesischen Website.

Kunden meldeten auch Probleme beim Zugriff auf Support-Dokumente oder beim Erhalt aktueller Informationen über RMAs, was wahrscheinlich auf den Ransomware-Angriff zurückzuführen ist.

Laut der chinesischen Nachrichtenseite United Daily News bestätigte Gigabyte, dass eine kleine Anzahl von Servern von einem Cyberangriff betroffen war.

Nachdem sie die abnormen Aktivitäten in ihrem Netzwerk entdeckt hatten, schalteten sie ihre IT-Systeme ab und informierten die Strafverfolgungsbehörden.

Gigabyte leidet unter RansomEXX Ransomware-Angriff

Obwohl Gigabyte nicht offiziell erklärt hat, welche Ransomware-Operation den Angriff durchgeführt hat, hat BleepingComputer erfahren, dass er von der RansomEXX-Gang durchgeführt wurde.

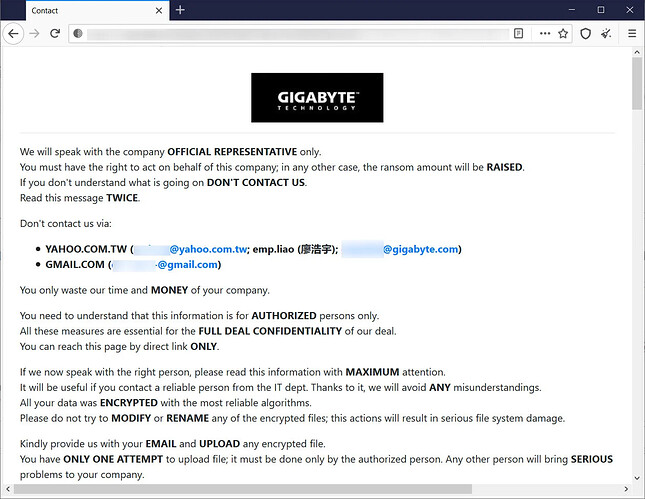

Wenn die RansomEXX-Betreiber ein Netzwerk verschlüsseln, erstellen sie auf jedem verschlüsselten Gerät Lösegeldnotizen.

Diese Erpresserbriefe enthalten einen Link zu einer nicht öffentlichen Seite, auf die nur das Opfer zugreifen kann, um die Entschlüsselung einer Datei zu testen und eine E-Mail-Adresse zu hinterlassen, um die Lösegeldverhandlungen zu beginnen.

Heute schickte eine Quelle BleepingComputer einen Link zu einer nicht öffentlichen RansomEXX-Leak-Seite für Gigabytes Technologies, wo die Bedrohungsakteure behaupten, während des Angriffs 112 GB an Daten gestohlen zu haben.

In einer Lösegeldforderung, die ebenfalls von BleepingComputer eingesehen wurde, heißt es: „Hallo, Gigabyte (gigabyte.com)!“ und enthält denselben Link zu der privaten Leak-Seite.

Auf dieser privaten Leak-Seite behaupten die Bedrohungsakteure, 112 GB an Daten aus einem internen Gigabyte-Netzwerk sowie aus dem American Megatrends Git Repository gestohlen zu haben:

Wir haben 112 GB (120.971.743.713 Byte) Ihrer Dateien heruntergeladen und sind bereit, sie zu VERÖFFENTLICHEN.

Viele von ihnen sind unter NDA (Intel, AMD, American Megatrends).

Quellen des Lecks:

newautobom.gigabyte.intra, git.ami.com.tw und einige andere.

Die Bedrohungsakteure teilten auch Screenshots von vier Dokumenten, die unter NDA stehen und während des Angriffs gestohlen wurden.

Auch wenn die durchgesickerten Bilder nicht veröffentlichen werden, handelt es sich bei den vertraulichen Dokumenten um ein American Megatrends Debug-Dokument, ein Intel „Potential Issues“-Dokument, einen „Ice Lake D SKU Stack Update Schedule“ und eine AMD Revisionsanleitung.

BleepingComputer hat versucht, Gigabyte wegen des Angriffs zu kontaktieren, hat aber bis jetzt noch keine Antwort erhalten.

Die RansomEXX-Ransomware-Operation begann ursprünglich unter dem Namen Defray im Jahr 2018, wurde aber im Juni 2020 in RansomEXX umbenannt, als sie aktiver wurde.

Wie andere Ransomware-Operationen dringt auch RansomEXX über das Remote Desktop Protocol, Exploits oder gestohlene Anmeldeinformationen in ein Netzwerk ein.

Sobald sie sich Zugang zum Netzwerk verschafft haben, sammeln sie weitere Anmeldeinformationen, während sie langsam die Kontrolle über den Windows-Domänencontroller erlangen. Während dieser seitlichen Ausbreitung durch das Netzwerk stiehlt die Ransomware-Bande Daten von unverschlüsselten Geräten, die als Druckmittel für die Lösegelderpressung dienen.

RansomEXX zielt nicht nur auf Windows-Geräte ab, sondern hat auch einen Linux-Verschlüsseler entwickelt, der virtuelle Maschinen mit VMware ESXi-Servern verschlüsselt.

In den letzten Monaten ist die RansomEXX-Bande aktiver geworden und hat kürzlich die italienische Region Latium und die staatliche Corporación Nacional de Telecomunicación (CNT) in Ecuador angegriffen.

Weitere bekannte Angriffe der Ransomware-Bande betrafen brasilianische Regierungsnetzwerke, das Texas Department of Transportation (TxDOT), Konica Minolta, IPG Photonics und Tyler Technologies.

UPDATE:

Die Support-Seite esupport.gigabyte.com ist, Stand 08.08.2021 / 00:20 Uhr, noch immer nicht erreichbar und meldet: „The server encountered a temporary error and could not complete your request.“