Kommentare zu folgendem Beitrag: BlackMatter-Ransomware: Offizieller Nachfolger von DarkSide und REvil?

Neben BlackMatter ist auch noch eine zweite Ransomware inkl. Gruppierung jetzt im Juli aufgetaucht, die anscheinend durch BlackMatter etwas in den Hintergrund geraten ist, allerdings wohl genauso professionell vorgeht, wie die Konkurrenz!!

Haron - Ransomware

Die erste Probe der Haron-Malware wurde am 19. Juli bei VirusTotal eingereicht. Drei Tage später berichtete das südkoreanische Sicherheitsunternehmen S2W Lab über die Gruppe in einem Beitrag, der Ähnlichkeiten zwischen Haron und Avaddon aufzeigte.

Avaddon ist ein weiterer erfolgreicher Ransomware-as-a-Service (RaaS)-Anbieter, der sich im Juni auflöste, um sich nicht dem rechtlichen Druck auszusetzen, der auf Colonial Pipeline und andere große Ransomware-Angriffe folgte. Damals gab Avaddon seine Entschlüsselungsschlüssel an BleepingComputer weiter - insgesamt 2.934 - wobei jeder Schlüssel zu einem einzelnen Opfer gehörte. Nach Angaben der Strafverfolgungsbehörden betrug die von Avaddon geforderte durchschnittliche Erpressungsgebühr etwa 40.000 US-Dollar.

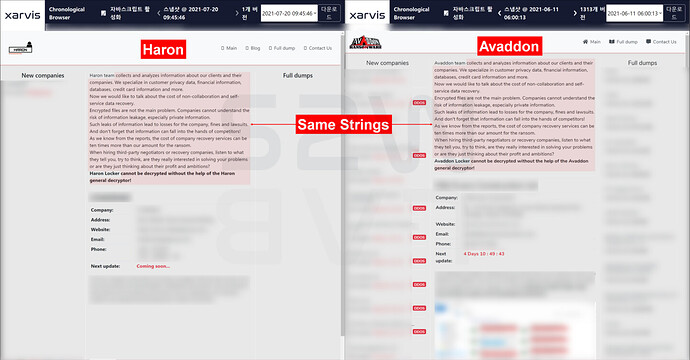

In seinem Beitrag vom 22. Juli erklärte S2W Lab, dass bei einer Infektion mit Haron-Ransomware „die Erweiterung der verschlüsselten Datei in den Namen des Opfers geändert wird“. Haron ähnelt der Avaddon-Ransomware auch insofern, als seine Betreiber eine Lösegeldforderung verwenden und eine eigene Leak-Site betreiben. In seinem Beitrag hat S2W Bilder der Erpresserbriefe der beiden Banden nebeneinander gestellt.

Es gibt viele Gemeinsamkeiten zwischen Haron und Avaddon, darunter:

- Noch mehr „Cut-and-Paste“-Wörter auf den beiden Verhandlungsseiten.

- Nahezu identisches Erscheinungsbild der Verhandlungsseiten, abgesehen davon, dass der Name der Ransomware „Avaddon“ mit „Haron“ vertauscht wurde.

- Identische Teile des für den Chat verwendeten Open-Source-JavaScript-Codes, der zuvor in einem russischen Entwicklerforum veröffentlicht worden war.

- Die beiden Leakseiten haben die gleiche Struktur.

Wenn Haron die Wiedergeburt von Avaddon ist, dann beinhalten die neuen Flaschen für den alten Wein eine Strategie, um Verhandlungen durch die Festlegung eines Zeitpunkts für die nächste Datenaktualisierung zu veranlassen. Ein weiterer Unterschied: Von Haron geht keine dreifache Bedrohung aus, zumindest noch nicht. Bei Angriffen mit dreifacher Bedrohung werden die Daten nicht nur lokal verschlüsselt und exfiltriert, bevor die Lösegeldforderung gestellt wird, sondern widerspenstige Opfer werden auch mit DDoS-Angriffen (Distributed Denial of Service) bedroht, bis sie aufgeben.

Außerdem hat Haron die Verhandlungszeit auf sechs Tage verkürzt, während Avaddon 10 Tage für die Verhandlung vorsah. Ein weiterer Unterschied liegt in der Engine, mit der die beiden Ransomware-Programme arbeiten: S2W Lab sagte, dass Haron auf der Ransomware Thanos läuft - einem „Ransomware Affiliate Program“, ähnlich einem Ransomware-as-a-Service (RaaS), das seit 2019 verkauft wird - während Avaddon in C++ geschrieben wurde.

Keine der Ähnlichkeiten ist ein solider Beweis dafür, dass Avaddon wie ein Ransomware-Phönix aus der Asche aufgestiegen ist: Sie könnten einfach darauf hindeuten, dass ein oder mehrere Bedrohungsakteure von Avaddon an einem Neustart arbeiten, oder sie könnten auf gar nichts hindeuten.