Kommentare zu folgendem Beitrag: Bitdefender warnt vor gecrackten MS Office- und Adobe Photoshop-Kopien

Mir fehlt bei dem Bericht von Bitdefender irgendwo ein wenig der echte Informationsgehalt! Bitdefender nennt hier zwei Software-Produkte, die gerne übers Internet als gecrackte Version verteilt werden, also Office und Photoshop.

Im ersten Abschnitt des Berichts steht folgendes:

Seit etwa drei Jahren stehlen Hacker Kryptowährung aus den Monero-Brieftaschen der Opfer mithilfe leistungsstarker Malware, die durch Software-Cracks für beliebte Apps verbreitet wird.

Sieben Zeilen darunter, im dritten Abschnitt steht dann:

Bitdefender-Analysten haben kürzlich eine Reihe von Angriffen aufgedeckt, die Office-Tools und Cracks für Bildbearbeitungssoftware nutzen, um Computer zu kompromittieren, Kryptowährungs-Wallets zu kapern und Informationen über das TOR-Netzwerk zu exfiltrieren.

Für mich persönlich steht in beiden Absätzen irgendwie das gleiche…mit dem kleinen, aber feinen Unterschied von drei Jahren!

Der vierte Absatz wird mit folgendem Satz begonnen:

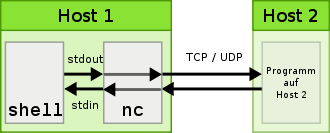

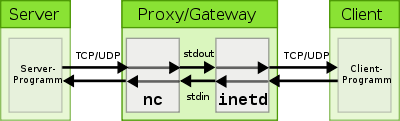

Einmal ausgeführt, legt der Crack eine Instanz von ncat.exe (ein legitimes Tool zum Senden von Rohdaten über das Netzwerk) sowie einen TOR-Proxy ab.

Bis zu diesem Punkt habe ich immer noch gehofft, dass Bitdefender mir endlich auch mal einen Namen zu dem ominösen Crack / Cracks liefert, zumindest mal den Cracker- oder Group Namen??

Auch wenn ich dem Ganzen vorgreife, es wird in dem Bericht nicht einmal der ominöse Crack (oder die Gruppe an Cracks über drei Jahre) namentlich benannt.

Wie man aber weiß, werden bekannte Software-Produkte, die beliebt sind und weit verbreitet, nicht immer nur vom selben Coder oder der selben Coder-Gruppe geknackt. So kommen zum Beispiel für ein und die selbe Software verschiedene Cracks heraus, die auch teilweise ganz andere Ansätze haben! Somit sind die verschiedenen Cracks auch fast alle anders aufgebaut und können nicht über einen Kamm geschert werden! Die meisten Patches bauen für ihre interne Arbeit eine Online-Verbindung auf, zum Beispiel zu den sogenannten Aktivierungs-Servern, um eine lokal implementierte Lizenz dann auch öffentlich zu lizensieren!

Das dafür sehr oft das Tool Ncat bzw. Netcat zum Einsatz kommt, liegt wohl daran, dass es einfach für solche Verbindungsaufbauten entwickelt wurde und das schon vor 25 Jahren!! Jeder, der Nmap kennt, kennt auch Ncat in seiner modernen Form!

Da in dem Bitdefender-Artikel auch davon gesprochen wird:

Der Crack erstellt Persistenzmechanismen für die TOR-Proxy-Datei und das Ncat-Binary auf dem Rechner mit einem Dienst bzw. einer geplanten Aufgabe, die alle 45 Minuten ausgeführt wird. Unsere Untersuchung zeigt, dass - höchstwahrscheinlich - die Backdoor interaktiv von einem menschlichen Bediener verwendet wird, anstatt automatisierte Anfragen an die Opfer zu senden.

…liegt die Wahrscheinlichkeit doch sehr nahe, dass es sich bei beiden Software-Produkten, um den gleichen Crack-Entwickler (oder Gruppe) handelt…trotzdem fehlt hier eine definitive Bezeichnung seitens Bitdefender, es wird nur der Crack als solches, als gefährlich propagiert!

Zur Identifikation einer derartigen Attacke werden dann zum Schluß ganz tolle Hinweise, in Form von Hashwerten und geänderten Systempfaden geliefert…

Da sage ich mal:

„Vielen, vielen Dank liebes Bitdefender-Team! Aber wenn ich diese Veränderungen an meinem System feststelle, wird es wohl in 99% der Fälle schon etwas zu spät sein, da das Wallet schon leer ist !?!“

Ich bin gespannt, wann Bitdefender auf den Gedanken kommt, dass RDP-Protokoll als Bestandteil einer Malware zu deklarieren?? Für so abwegig halte ich diesen Gedanken gar nicht, wenn ich sehe, wie Bitdefender Prävention definiert! ![]()

![]()

![]()

Tja…

Cracks & Keygens sollte man ebend immer nur direkt von den Pre-Servern der Release-Groups beziehen ![]() Da gibt es auch eine 99,9999… %ige Wahrscheinlichkeit, dass diese nicht mit Viren & Trojanern verseucht sind

Da gibt es auch eine 99,9999… %ige Wahrscheinlichkeit, dass diese nicht mit Viren & Trojanern verseucht sind ![]()

Oder man steigt auf Affinity Programmen um und für Office dann OnlyOffice nutzen.

Dann muß man nicht mehr dem Crack vertrauen, sondern eher dem Coder !! ![]()

![]()

Naja, du weisst das…ich weiss das und ich behaupte auch noch, dass die meisten User hier das genauso wissen!

Warum ich mich bei dem Bitdefender-Artikel so aufgeregt habe, ist ganz einfach zu erklären. Dort ist mir der Inhalt, den man als Fakten präsentieren möchte einfach viel zu allgemein gehalten! Da es auch keine namentliche Nennung vorn irgendwas dort gibt, haben deren Aussagen dort für mich keinerlei Mehrwert…es sieht eher nach einer großen Propaganda-Aktion für Microsoft’s und Adobe’s Kaufversionen aus!!

Jetzt stelle sich mal jemand vor, dass Bitdefender einen neuen Trojaner, Virus (what ever) entdeckt, das Sample nicht namentlich belegt und die Nutzer warnt mit der Erklärung: Ihr werdet es schon merken, wenn ihr euch das Teil eingefangen habt!! ![]()

![]()

Die logische Schlussfolgerung ist dann, dass noch mehr Win10-keys für 2,90€ bei ebay vekauft werden.

duckundweg

Theopraktisch stimmt das! Aber hier gings ja speziell um MS Office. ![]()

Wo bekommt man den safe Cracks für Office und Adobe Produkte? Da boerse.to weg ist bin ich am suchen traue den ganzen Warez Seiten nicht so sehr über dem Weg. Gerne auch per PN.

darfst du hier nicht fragen, die seite hat ein impressum. pn

KMS_picolo ![]()

![]()

z.B. bei Mega.nz…

h***s://mega.nz/file/VB5ySLCa#9wKN_NFv_LZQolGkbK1N-VvRqprXDuq3dsqcwT747vY

…ansonsten beu Mißtrauen mal schnell nen juten Trägga finden!! ![]()

![]()

Um die Bitdefenderaussage mal zu relativieren. Es verhält sich so als ob ich am Bankschalter meinen Kontostand erfrage und die Mitarbeiterin mir sagt das Geld auf dem Konto ist. Auf Nachfrage wieviel es sei antwortet sie „Nicht viel, aber auch nicht wenig. Etwa mittel viel Geld“.

Für mich ist das nichts anderes als Werbung für Office und PS. Das Bitdefender keine Namen nennt bedeutet das alles Bullshit ist oder sie wieder Angst haben selbst gehackt zu werden wie 2015 oder die Sicherheitslücke vor einem halben Jahr die es ermöglichte bei Endkunden über die Bitdefender Software Remotezugriff zu erlangen.